POLÍTICAS DE RETENCIÓN Y ELIMINACIÓN DE DATOS: ¿CÓMO IMPLEMENTARLAS?

Las políticas de retención y eliminación de datos son cruciales para el cumplimiento normativo, la optimización del almacenamiento y la protección de la privacidad.

BACKUPS A PRUEBA DE FALLOS: ASEGURA LA RECUPERACIÓN DE TUS DATOS

Para garantizar la recuperación de datos y la continuidad del negocio, las copias de seguridad son más que una opción: son una necesidad.

FIREWALLS: ¿SON SUFICIENTES?

Si bien los firewalls son una herramienta fundamental y la primera línea de defensa para monitorear y controlar el tráfico de red, no son la única solución en un panorama de ciberamenazas en constante evolución.

COPIAS DE SEGURIDAD: ¿CÓMO GARANTIZAR LA RECUPERACIÓN DE DATOS?

El monitoreo de tráfico en tiempo real es una práctica esencial para garantizar la seguridad, el rendimiento y la disponibilidad de los sistemas digitales.

SERVICIOS Y PUERTOS NO UTILIZADOS: SERVICIOS Y PUERTOS NO UTILIZADOS: ¿POR QUÉ DESHABILITARLOS ES CRUCIAL?

Deshabilitar servicios y puertos no utilizados es una práctica crítica en la seguridad informática, ya que estos elementos inactivos pueden convertirse en puntos vulnerables que faciliten el acceso no autorizado a sistemas y redes.

REVISIÓN DE CÓDIGO FUENTE: ¿CÓMO DETECTAR VULNERABILIDADES A TIEMPO?

La revisión de código fuente es una práctica esencial en el desarrollo seguro de software, ya que permite identificar errores, vulnerabilidades y oportunidades de mejora antes de que el sistema entre en producción.

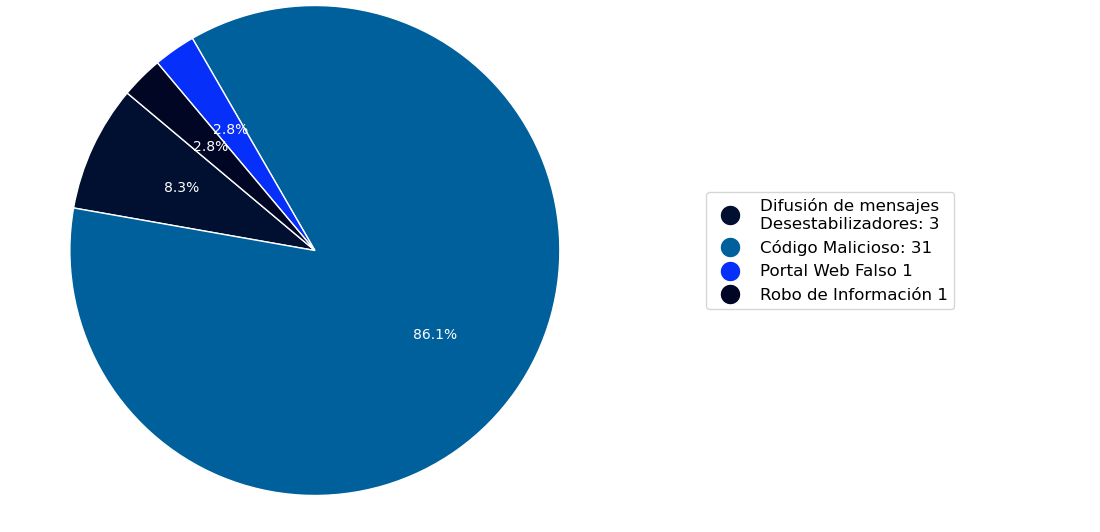

EVALUACIONES DE SEGURIDAD DE RED ¿QUÉ HEMOS APRENDIDO DE LAS ANTERIORES?

A lo largo de los años, las evaluaciones de seguridad de red nos han dejado una lección clara: la ciberseguridad es un proceso dinámico y continuo.

CONTROL DE ACCESO BASADO EN ROLES: ¿CÓMO CONFIGURARLO CORRECTAMENTE?

El control de acceso basado en roles (RBAC, por sus siglas en inglés) es un enfoque para gestionar los permisos de los usuarios en un sistema asignando roles específicos a cada usuario.

ACTUALIZACIONES Y PARCHES DE SOFTWARE: ¿POR QUÉ NO PUEDEN ESPERAR?

En un entorno digital cada vez más complejo, las actualizaciones y parches de software son fundamentales para mantener la seguridad y eficiencia de los sistemas.

CONFIGURACIONES SEGURAS EN DISPOSITIVOS DE RED : ¿CÓMO IMPLEMENTARLAS?

La seguridad de red es crucial para proteger tus datos, sistemas y dispositivos de accesos no autorizados y ataques maliciosos, asegurando la confidencialidad de tu información.

ANTIMALWARE Y ANTIVIRUS: ¿CÓMO ASEGURAR TODOS LOS DISPOSITIVOS?

Los antivirus y anti-malware son herramientas esenciales en la ciberseguridad, diseñadas para proteger computadoras, teléfonos y tablets de software malicioso.

ANÁLISIS DE LOGS DE SEGURIDAD ¿COMO DETECTAR AMENAZAS A TIEMPO?

En el ámbito de la ciberseguridad, el análisis de logs de seguridad es una práctica esencial para la detección temprana de amenazas, crucial para proteger la integridad, confidencialidad y disponibilidad de los sistemas y datos.